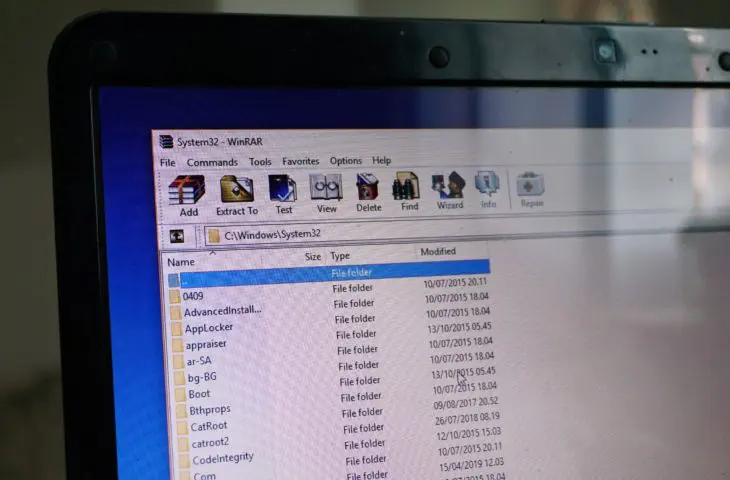

De kwetsbaarheid maakt het mogelijk om malafide RAR-bestanden in Windows te plaatsen.

Onderzoekers van ESET hebben een zero-daylek ontdekt in WinRAR dat actief wordt misbruikt door de met Rusland gelinkte hackersgroep RomCom. Het gaat om CVE-2025-8088, een directory traversal-kwetsbaarheid waardoor bestanden op andere locaties kunnen worden geplaatst dan de gebruiker aangeeft.

Automatisch opstarten bij herstart

Door het lek kunnen aanvallers uitvoerbare bestanden neerzetten in Windows’ opstartmappen, zoals:

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup (per gebruiker)

%ProgramData%\Microsoft\Windows\Start Menu\Programs\StartUp (systeemwijd)

Deze bestanden worden automatisch uitgevoerd bij de volgende herstart, wat het mogelijk maakt om code op afstand uit te voeren. ESET meldde aan BleepingComputer dat RomCom malafide RAR-bestanden verspreidt via gerichte phishingcampagnes.

Onlangs werd een kwetsbaarheid ontdekt waarbij WINRAR werd gebruikt om Windows-meldingen te omzeilen, zoals de melding dat er een gevaarlijk bestand gedownload is.

Updaten vereist

De fout is opgelost in WinRAR 7.13, maar omdat de software geen automatische updates ondersteunt, moeten gebruikers handmatig updaten. De Android- en broncodeversies van RAR/UnRAR zijn niet kwetsbaar.

RomCom, ook bekend als Storm-0978 of Void Rabisu, richtte zich aanvankelijk op Oekraïense overheids- en infrastructuurdoelen, maar heeft ondertussen een breder internationaal profiel.

lees ook